17 de enero de 2019 - Tiempo de lectura 7 min

Impresión Holográfica en color antifalsificación de documentos

Por Editorial Vodafone Business

Investigadores de la Universidad de Tecnología y Diseño de Singapur (SUTD) han inventado un nuevo tipo de tecnología antifalsificación llamada Impresión en color Holográfica para realizar documentos seguros, como cédulas de identidad, pasaportes y billetes. El equipo de investigación dirigido por el Profesor Asociado Joel Yang demostró un dispositivo óptico que aparece como una impresión de color regular con luz blanca, pero proyecta hasta tres imágenes en una pantalla distante cuando se ilumina con luz láser. A diferencia de los elementos ópticos difractivos regulares que tienen una apariencia de vidrio esmerilado y proyectan solo imágenes individuales, estas nuevas impresiones en color holográficas constituirían un impedimento más fuerte para los falsificadores.

Las impresiones consisten en estructuras de polímero impresas con nano-3-D y encuentran un uso particular en la seguridad de documentos ópticos.

Los dispositivos de seguridad óptica convencionales proporcionan autenticación mediante la manipulación de una propiedad específica de la luz para producir una firma óptica distintiva. Por ejemplo, las impresiones microscópicas en color modulan la amplitud, mientras que los hologramas suelen modular la fase de la luz. Sin embargo, su estructura y comportamiento relativamente simples son fácilmente imitados. Los investigadores de SUTD diseñaron un píxel que se superpone a un elemento de color estructural en una placa de fase para controlar tanto la fase como la amplitud de la luz, y organizaros estos píxeles en impresiones monolíticas que muestran un comportamiento complejo. Sus impresiones fabricadas aparecen como imágenes en color con luz blanca, mientras proyectan hasta tres hologramas diferentes con iluminación láser roja, verde o azul.

Estas impresiones holográficas en color se pueden verificar fácilmente pero son difíciles de emular, y puede proporcionar seguridad mejorada en aplicaciones contra la falsificación.

Dado que las impresiones codifican la información solo en el relieve superficial de un material polimérico único, la impresión 3D a nanoescala personalizada de masters puede permitir su fabricación en masa mediante litografía por nanoimpresión.

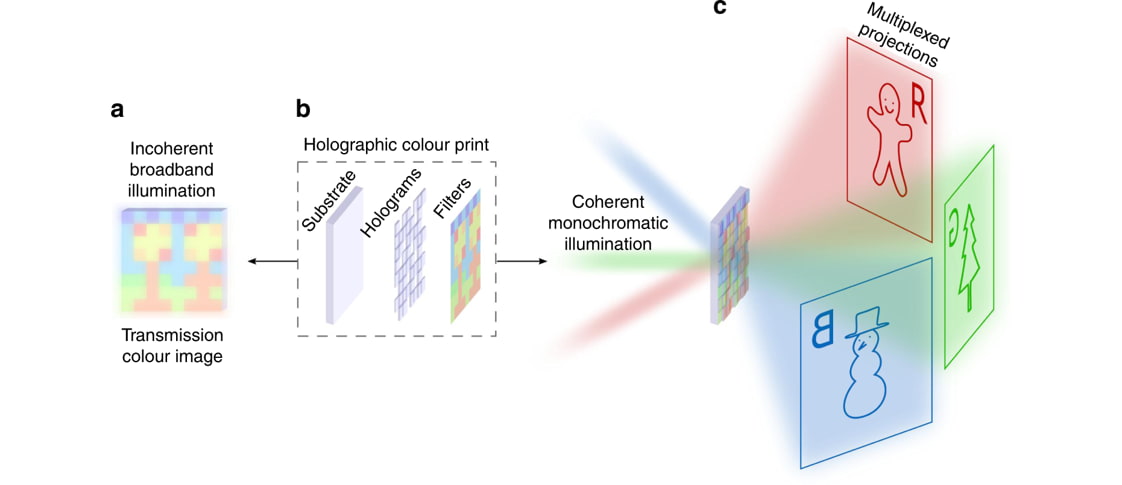

Concepto de impresión holográfica en color

El concepto de una impresión holográfica en transmisión se ilustra en la Fig. 1. La capa superior contiene filtros de color que codifican una impresión en color, y la capa inferior contiene placas de fase que codifican los hologramas. Los filtros de color tienen dos funciones: para formar colectivamente una imagen en color bajo iluminación de luz blanca, y para controlar la transmisión de luz láser roja, verde y azul (RGB) a través de los píxeles de los hologramas multiplexados subyacentes. Con una iluminación monocromática coherente (p. Ej., La luz de un láser), la luz incidente se filtra de manera que solo las placas de fase relevantes con filtros de color que coincidan con la longitud de onda de iluminación se seleccionan para una proyección holográfica determinada, mientras que las otras placas de fase no forman una proyección ya que sus filtros de color no coinciden y rechazan la luz incidente. Por lo tanto, La impresión de color holográfico multiplexado mostrará diferentes proyecciones holográficas cuando se ilumine con láser rojo, verde y azul. Debido a que la luz incidente pasa a través de todos los píxeles en paralelo, los píxeles pueden actuar independientemente para permitir la transmisión de diferentes longitudes de onda en algunas regiones del espacio pero no en otras, lo que permite que varios hologramas ocupen conjuntamente el área total disponible en un esquema de multiplexación espacial. Al usar la libertad de dividir el espacio en regiones de formas y tamaños arbitrarios, las áreas de hologramas individuales pueden asignarse estratégicamente de tal manera que la disposición de sus filtros de color codifique adicionalmente una imagen de color elegida. Bajo iluminación de luz blanca incoherente (por ejemplo, luz de una lámpara o antorcha).

Figura 1:

Ilustración de una impresión holográfica en color. Esquema en vista de despiece de una impresión en color holográfica de transmisión ( b ), un dispositivo óptico en capas en el que los filtros de color están integrados en la parte superior de los hologramas. Los filtros de color actúan como píxeles de color en una imagen en color bajo la iluminación de luz blanca de una lámpara o antorcha ( a ) y también sirven para controlar la transmisión de luz láser roja, verde y azul (RGB) a través de los píxeles de los hologramas multiplexados subyacentes ( c). Bajo la iluminación láser RGB, cada longitud de onda de la luz selecciona una proyección holográfica diferente, que es independiente de la imagen en color y de las otras proyecciones. Las proyecciones de campo lejano aparecen a lo largo del eje de iluminación láser. Se muestran tres ángulos de incidencia diferentes para ilustrar las tres proyecciones holográficas distintas. Las proyecciones permanecen enfocadas a cualquier distancia en el campo lejano, se pueden lograr en una amplia gama de ángulos incidentes, y se superponen perfectamente en la iluminación de varios colores colineales

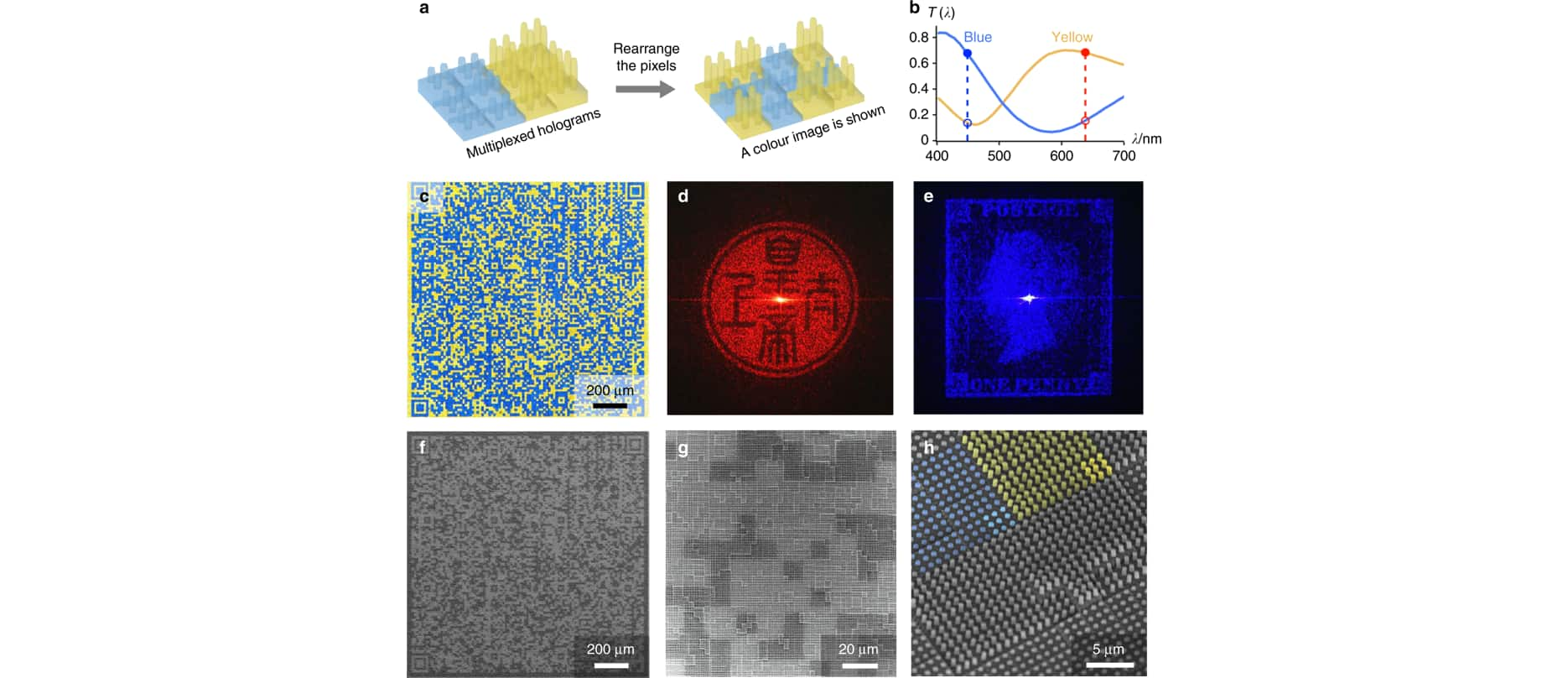

Diseño de un píxel de color holográfico

Para crear una realización física de una impresión holográfica en color, primero desarrollaros un píxel de color holográfico que controla tanto la fase como la amplitud de la luz. Dado que el píxel tiene un tamaño de función mínimo relativamente grande de varios cientos de nanómetros y consiste completamente en un solo material dieléctrico, pueden fabricarlo con impresión 3D de femtosegundo (escritura láser directa) como una estructura monolítica en un polímero reticulado.

Fabricación de estampados holográficos en color

Con este diseño holográfico de píxeles de color, es posible crear hologramas multiplexados mediante la fabricación de grandes matrices de píxeles. En el caso más simple, los hologramas se pueden multiplexar con las placas de fase de cada holograma espacialmente segregadas en regiones contiguas de un solo color, dando un resultado similar al obtenido al unir los filtros de color macroscópicos lado a lado en un modulador de luz espacial. Sin embargo, este esquema de multiplexación no se puede utilizar para realizar una imagen de color arbitraria. En el diseño de sus impresiones holográficas en color, la capacidad de controlar la fase y la amplitud en el nivel de píxeles individuales les otorga la libertad de mover los píxeles alrededor (Fig. 2) siempre que la fase se vuelva a calcular para cualquier nueva disposición de píxeles. Como el área total asignada a cada holograma no es fija, también se pueden reemplazar los píxeles de un holograma por los píxeles de otro, siempre que cada holograma aún transmita suficiente luz para proporcionar una relación señal / ruido razonablemente alta. Tener la opción de reorganizar y reemplazar libremente los píxeles (libertad espacial) significa que podemos elegir cualquier disposición de píxeles arbitraria para multiplexar, con solo unas pocas excepciones. En la mayoría de los casos, mezclar las amplitudes de píxeles y recalcular las fases no afecta en gran medida la fidelidad de la proyección holográfica cuando el número de píxeles es suficientemente grande (por ejemplo, 480 × 480 píxeles, como se usa aquí).

Figura 2: Prueba de principio de una impresión holográfica en dos tonos. Un principio de diseño de la impresión holográfica en color: la capacidad de elegir las amplitudes de los píxeles independientemente de su fase hace posible reorganizar los píxeles en un holograma multiplexado (libertad espacial) para que la disposición de píxeles contenga también información significativa, lo que permite una Imagen en color para ser mostrada en la parte superior de los hologramas. Siempre que se tenga en cuenta la disposición de píxeles al calcular la fase, las proyecciones holográficas individuales todavía se pueden mantener. b Espectros de transmisión de los filtros de color amarillo y azul utilizados, que tienen transmisión mutuamente exclusiva (ortogonal) en las longitudes de onda de interés (638 nm, rojo y 449 nm, azul). Caracterización óptica de la impresión: c.Micrografía óptica de transmisión de un holograma multiplexado de dos tonos en el que los píxeles están dispuestos para formar un código QR en color de 480 × 480 píxeles (1,44 mm cuadrado). Los filtros de color azul (canal de holograma azul) pasan selectivamente luz azul pero no roja, mientras que los filtros de color amarillo (canal de holograma rojo) pasan selectivamente luz roja pero no azul. Proyecciones holográficas en la transmisión, fotografiado en una pared blanca en un cuarto oscuro: d la imagen de un sello chino se muestra debajo de 638 iluminación láser rojo nm y ae la imagen de un Penny sello Negro se muestra debajo de 449 iluminación láser azul nm. El tamaño de proyección se escala con la distancia de proyección, alcanzando un tamaño promedio de ~ 10 cm a una distancia de 1 m. f – hEscaneo de micrografías electrónicas (SEMs) de la impresión a varias escalas. Cada píxel de color holográfico consta de un filtro de color de matriz de 3 × 3 pilares sobre una placa de fase de 3 × 3 μm 2 , y cada píxel de código QR es un súper píxel que comprende un bloque de 4 × 4 píxeles de color holográficos. En el SEM de vista inclinada de primer plano, un súper píxel de código QR azul y amarillo se resaltan en color falso, y el píxel de color holográfico de la esquina inferior derecha de cada uno se resalta aún más.

Editorial Vodafone Business

Nuestro objetivo es construir una sociedad centrada en el progreso socioeconómico. Creemos que la tecnología y la conectividad pueden ayudar a mejorar la vida de millones de personas y empresas. Tenemos el compromiso de hacerlo reduciendo nuestro impacto ambiental y construyendo una sociedad digital inclusiva que respeta nuestro planeta.