20 de febrero de 2021 - Tiempo de lectura 7 min

Tipos de Firma Digital y qué validez legal tienen

Por Editorial Vodafone Business

La Transformación Digital y los movimientos por un entorno más sostenible están llevando a cambios tan significativos en las empresas como la eliminación de las oficinas para deslocalizar el trabajo en la nube —los Digital Work Spaces— y en el resto de organizaciones a lo que se conoce como “oficina sin papeles”. Cada vez imprimimos menos documentos y cada vez es más frecuente emitir o recibir facturas digitales. ¿Y qué ocurre con los contratos, la compra venta o los acuerdos que se cierran sin necesidad de un papel físico? Es ahí donde entra en juego la solución denominada Firma Digital.

Tipos de firma digital

La firma como tal ya no necesita ser un grafismo que realicemos con nuestra mano. Para la RAE una firma es un “rasgo o conjunto de rasgos, realizados siempre de la misma manera, que identifican a una persona y sustituyen a su nombre y apellidos para aprobar o dar autenticidad a un documento”.

Esos rasgos pueden ser también biométricos o de datos que sean siempre únicos y se pueda demostrar quién los ha realizado de forma inequívoca.

Así pues, la digitalización de esa firma tiene diferentes formas que vamos desgranar:

1. Firma biométricaEsta es a día de hoy la más habitual, natural y con mayor similitud con la firma manuscrita en papel. Recoge el grafismo y los datos biométricos de la firma manuscrita sobre un dispositivo táctil. Estamos acostumbrados a hacerlo cuando pagamos con una tarjeta de compra en una tienda, por ejemplo.

Es por tanto la que más se asemeja a la tradicional firma en papel. Se denomina firma biométrica porque se recogen y almacenan todos los datos biométricos de la firma en la pantalla del dispositivo móvil. Para ello es necesario instalarse una aplicación de Porta-Firma en tu dispositivo.

¿Qué necesita una app de firma biométrica para garantizar la autenticidad de la misma?

- Los datos biométricos: Cuando firmamos en un móvil o tableta, no solo se registra el grafo de la firma, también la velocidad con la que la hemos hecho en los ejes X e Y, y la presión ejercida en cada momento.

- El sellado de tiempo: El proceso de firma biométrica se cierra con el sellado de tiempo de una entidad tercera certificadora que asegura la integridad del documento, ya que si se realiza cualquier modificación posterior del documento se rompería ese sellado.

- Otras evidencias electrónicas: Además de estos datos, que son los que habitualmente utiliza un perito calígrafo, se recogen otras evidencias electrónicas no disponibles en la firma en papel como el tiempo de firmado, la posición GPS o el dispositivo utilizado.

2. Firma electrónicaEs la firma electrónica tradicional con certificados, utilizada por ejemplo en las gestiones con la Administración Pública. Es una firma con certificado centralizado en la nube, con certificados nativos, en tarjetas criptográficas o con el DNI 3.0.

La firma con certificados electrónicos tiene las máximas garantías jurídicas y cada vez está más extendida, facilitándose su uso con la posibilidad de instalarla también en terminales móviles.

¿Qué se necesita para la firma electrónica?

- Certificados instalados en el equipo: Los certificados software pueden estar instalados en el terminal con el que queremos firmar, tanto en un móvil como en un pc tradicional. El documento se firma electrónicamente dentro del terminal tras introducir el pin del certificado.

- Certificados en la nube: Otra opción es firmar desde el dispositivo con un certificado instalado en un servidor en la nube. Es lo que se conoce como certificados distribuidos o centralizados. Esta firma se realiza en el servidor, aunque el pin se teclee en el terminal.

- Certificados con tarjetas criptográficas: Los certificados también pueden estar en una tarjeta criptográfica. En ese caso hay que acceder hasta el certificado de la tarjeta desde el terminal a través de un lector o NFC. La tarjeta más universal es el DNI 2.0 y 3.0.

3. Firma OTP (One Time Passoword) Esta es seguramente la forma más sencilla de firma digital. Accede al documento desde internet y firma introduciendo el pin SMS que te envían a tu móvil. Sencillo y universal, sólo se necesita internet y un móvil.

Con la firma mediante PIN SMS se acumulan las evidencias electrónicas de toda la transacción, desde la ip desde la que se firma hasta el número de móvil al que se envía ese pin.

4. Comunicaciones electrónicas certificadas Cuando necesites tener una certificación de que has enviado algo a alguien, en un momento determinado, ya tienes opciones digitales: los SMS certificados y los correos electrónicos certificados. En este caso no se trata de una operación de firma, sino de certificar el envío y recepción de una notificación electrónica por sms o email, su destinatario y contenido.

3G Mobile Sign, ejemplo de firma digital con plenas garantías jurídicas

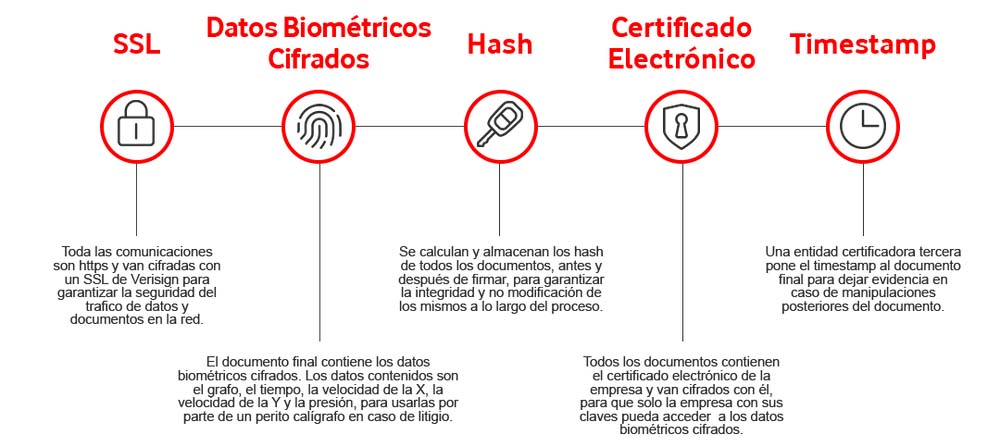

La plataforma de Firma Digital de 3GMG, disponible a través de Vodafone, se somete a auditorías periódicas realizadas por Écija Abogados para validar la identidad, integridad, confidencialidad, no repudio y fehaciencia del proceso de firma. Cuenta con hasta 6 medidas de seguridad:

- SSL Verisign: Todas las comunicaciones son https y viajan cifradas con un SSL de Verisign para garantizar la seguridad del tráfico de datos y documentos en la red.

- Certificado electrónico: Los documentos contienen el certificado electrónico de la empresa y van cifrados con él, para que sólo la empresa con sus claves pueda acceder a los datos biométricos cifrados.

- Cifrado de metadatos: Todas las evidencias electrónicas del proceso de firma, incluidos los datos biométricos, están autocontenidos en el propio pdf firmado como metadatos cifrados.

- Sellado de tiempo: Una entidad certificadora tercera pone el timestamp al documento final para dejar evidencia en caso de manipulaciones posteriores del documento.

- HASH de los documentos: Se calculan y almacenan el hash de todos los documentos, antes y después de firmar, para garantizar la integridad y no modificación de los mismos a lo largo del proceso.

- WYSIWYS: What You See Is What You Sign. Firmas viendo en la aplicación el documento que vas a firmar, lo que le da más robustez y fiabilidad al proceso de firma biométrica.

La plataforma se diferencia de otras soluciones de Firma Digital de 3GMG en que dispone de una serie de ventajas en la concepción de su uso, así como en el documento resultante de la firma, para su posterior tratamiento y almacenamiento.

Documento autocontenido: Toda la documentación obtenida tras el proceso de firma es autocontenida, es decir, todas las evidencias recogidas de la firma están en el propio PDF, cifradas por el Certificado Digital de la empresa. No siendo necesaria la presencia de un tercero para acreditar la validez de la información ante un posible juicio.

Formato interoperable: El formato final del documento PDF se puede ver y abrir con software que no es propiedad de 3GMG.

Abanico de formatos de firma: Se puede utilizar indistintamente cualquier modalidad de firma descrita en el producto: Firma Biométrica, Firma Digital, Firma OTP.

Doble factor de autenticación: Garantiza que un documento es firmado por la persona a quien va dirigida, con el doble proceso de autenticación. Enviando el documento a firmar y complementándolo con un PIN enviado vía SMS para poder abrir dicho documento.

Elementos de seguridad 3G Mobile Sign

La solución de Firma Digital 3G MS combina hasta cinco elementos complementarios de seguridad:

- Comunicación SSL entre portafirmas y servidor

- Datos biométricos y evidencias digitales cifrados

- Hash de documentos

- Certificado electrónico de la empresa

- Timestamp

Otras funciones del sistema de firma digital 3GMS

Generación de actas:

3G Mobile Group está registrado como prestador de servicios electrónicos de confianza por parte del ministerio de Economía y Empresa. Para más detalle, pincha aquí.

Emisión de certificados

En aquel caso en el que la empresa no dispusiera de su propio certificado corporativo de sello empresarial, 3G Mobile Group, como Operador de Registro móvil de certificados de Firma Profesional, podría tramitarlo.

APIs de integración gratuitas

La plataforma de Sign soporta entre otras opciones, APIs de integración que se facilitan de forma totalmente gratuita.

Sistema en alta disponibilidad

La solución de Firma Digital está construida en cloud sobre la tecnología de Azure en alta disponibilidad y cumpliendo con la reglamentación de GDPR europea.

Complementos al proyecto

Alrededor de la solución de Sign hay desarrollados módulos que ayudan a la puesta en marcha de los proyectos de los clientes, como por ejemplo: Clasificación de la documentación, disponibilidad a través de distintos perfiles, búsqueda de la documentación y filtrado por usuarios, cumplimiento normativo o Backup.

Consultoría y acompañamiento

3G Mobile Group cuenta con un equipo de profesionales que facilitan soporte y acompañamiento en las oportunidades.

Tiene más información en la web de Vodafone Business.

Editorial Vodafone Business

Nuestro objetivo es construir una sociedad centrada en el progreso socioeconómico. Creemos que la tecnología y la conectividad pueden ayudar a mejorar la vida de millones de personas y empresas. Tenemos el compromiso de hacerlo reduciendo nuestro impacto ambiental y construyendo una sociedad digital inclusiva que respeta nuestro planeta.